El riesgo en el perímetro es no aprovechar el negocio

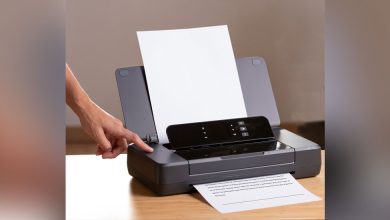

La herramienta

La herramienta

“Los asociados se inquietan porque algunos no habían tenido oportunidad de tener contacto con marcas especializadas y al parecer, tienen clientes con un requerimiento en este tipo de soluciones y les han preguntado”, señaló el ejecutivo de SafeNet.

Y a pesar que este segmento se vuelve cada día más especializado, lo que significa que debe haber mayor conocimiento por parte del integrador para implementar mejor, hay otros, que no tenían como nicho tradicional la seguridad, integrándose a este mundo.

“Se nos están acercando canales que no necesariamente están especializados en esto, están trabajando con clientes en otros proyectos ajenos al tema y son los mismos usuarios quienes les solicitan que les resuelvan sus demandas en seguridad de red”, mencionó Corella.

Y aunque tanto mayoristas como fabricantes le proporcionan el apoyo recomendándoles qué tipo de producto le puede servir a su cliente, es relevante que inviertan en la capacitación.

“Sucede que, precisamente por no pertenecer a este ramo no siempre están interesados en tomar entrenamientos; sin embargo, los seguimos soportando pero siempre es mejor estar debidamente acreditado con un conocimiento amplio de de lo que están ofreciendo”, subrayó el vocero de PCCom.

Pensamiento que respalda Ballesteros, incluso, el precisa que sí es vital que el ingeniero que el canal designe tenga cierta experiencia en redes y obviamente en seguridad.

“La realidad es que cualquier reseller que esté dispuesto a ganar más dinero por los buenos márgenes que hay lo puede hacer, pero todo lo facilita que el ingeniero que configure la solución tenga ese perfil”, abundó.

Los clientes hoy en día están más preparados, saben cuál es parte de la solución que debe integrar su red y no sólo el administrador de la misma, incluso los directivos cuentan con más conocimiento.

“El consejo es que conozcan a sus clientes muy bien, porque esta es una solución que van a vender y que no se nota que está ahí, porque resuelve los problemas, esa es su función. No es algo que su funcionalidad se vea enseguida, como una computadora u otra solución de cómputo”, finalizó Rodríguez.

Un UTM (Unified Threat Managemen) puede integrar antivirus, antispam, IPS, application control, y replicación, entre otros elementos.