gestión de vulnerabilidades de TI

-

Noticias

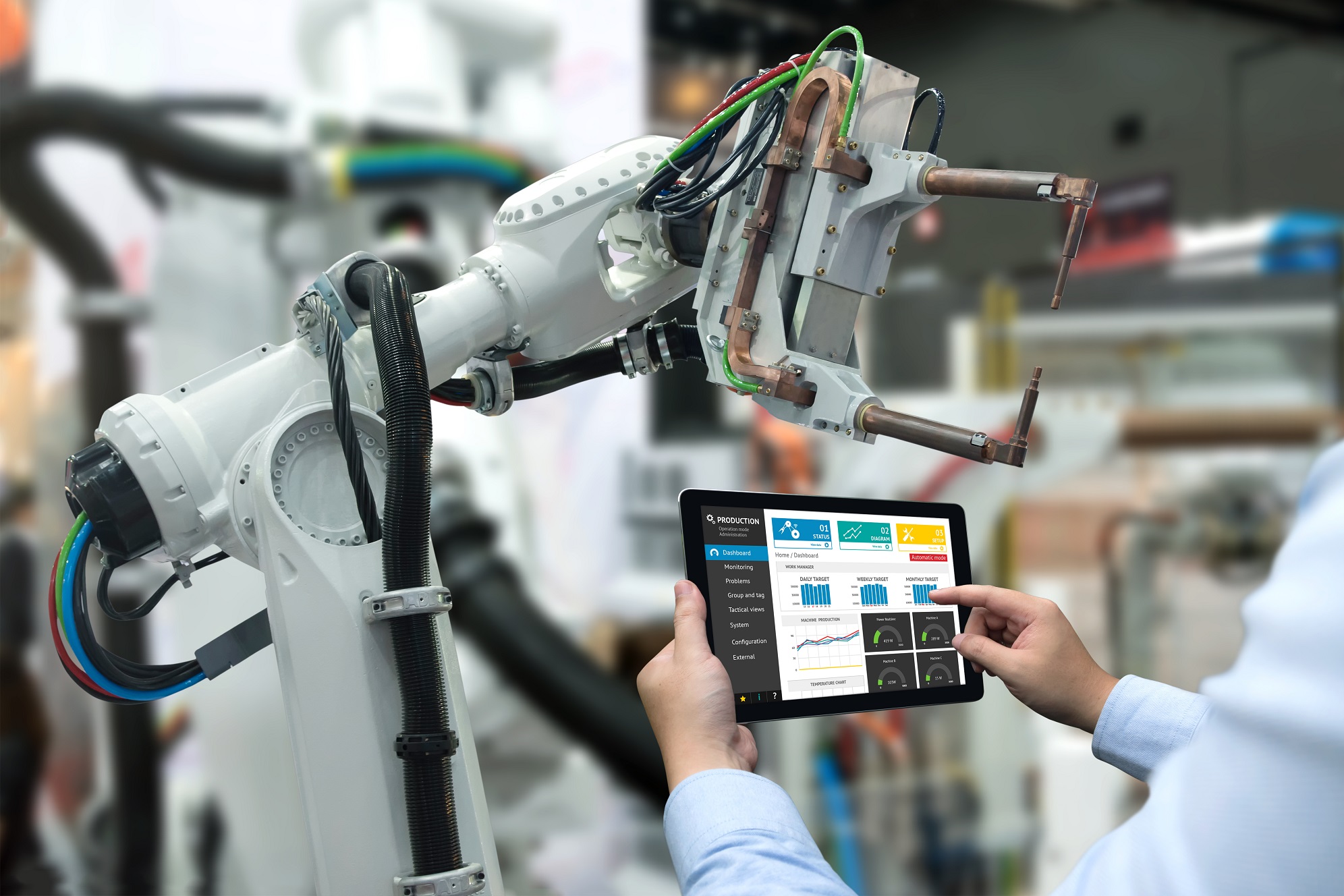

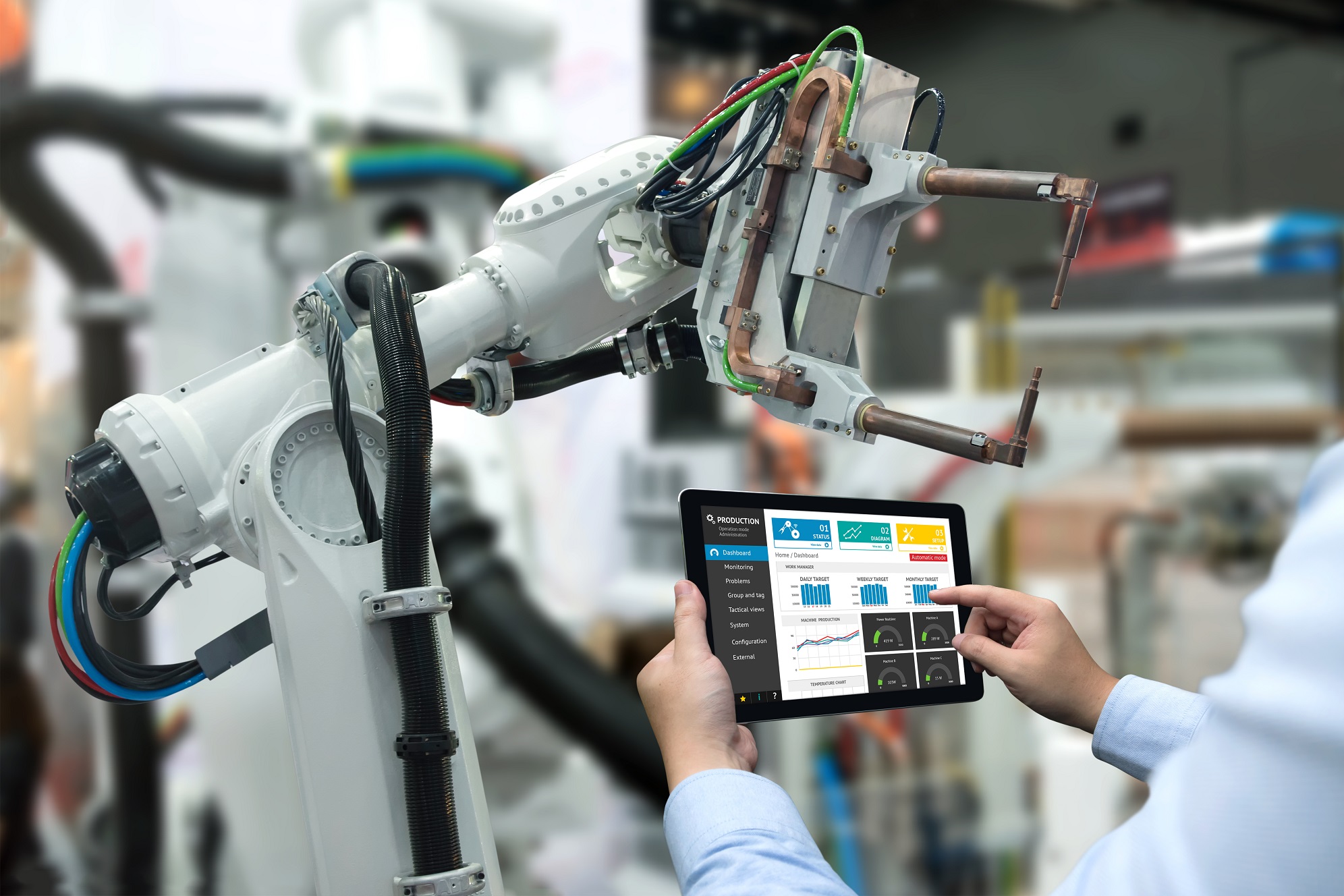

Tenable adquiere compañía de ciberseguridad industrial

La adquirida es Indegy, dedicada a la ciberseguridad industrial y control en entornos de tecnología operativa (OT por sus siglas…

Leer más »

La adquirida es Indegy, dedicada a la ciberseguridad industrial y control en entornos de tecnología operativa (OT por sus siglas…

Leer más »Esta web utiliza cookies para que podamos ofrecerte la mejor experiencia de usuario posible. La información de las cookies se almacena en tu navegador y realiza funciones tales como reconocerte cuando vuelves a nuestra web o ayudar a nuestro equipo a comprender qué secciones de la web encuentras más interesantes y útiles.

Las cookies estrictamente necesarias tiene que activarse siempre para que podamos guardar tus preferencias de ajustes de cookies.

Si desactivas esta cookie no podremos guardar tus preferencias. Esto significa que cada vez que visites esta web tendrás que activar o desactivar las cookies de nuevo.

Esta web utiliza Google Analytics para recopilar información anónima tal como el número de visitantes del sitio, o las páginas más populares.

Dejar esta cookie activa nos permite mejorar nuestra web.

¡Por favor, activa primero las cookies estrictamente necesarias para que podamos guardar tus preferencias!