Nuevos retos, viejas necesidades

|

|

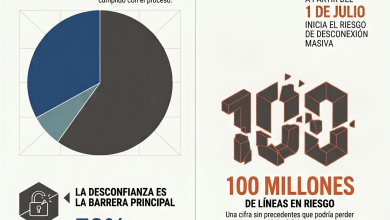

Hace poco participé en un congreso donde se establecieron los lineamientos a seguir en la protección de la información, que en un futuro ?espero muy cercano?, dicte las leyes que aplicarán para la Administración Pública Federal (APF). Este es un gran paso que complementa las diferentes iniciativas que se están generando en México, como la Ley de Protección de Datos Personales del D.F. y la Circular Única de Bancos, en sus últimas modificaciones en la Protección de los Datos Personales en las instituciones bancarias y financieras. Como ciudadano, esta transición de la incertidumbre a la generación de leyes que rijan el uso de mis datos personales dentro de la APF y los bancos me da una tranquilidad somera, pero al mismo tiempo me pone en un dilema, ya que eso significa que actualmente no hay un mecanismo legislado que garantice la protección de mi información. Por otra parte, me doy cuenta, en el transcurso de las exposiciones de dicho congreso, que el reto a vencer no deja claro cuáles son los mecanismos adecuados que serán utilizados para tal fin. Cuando hablamos de seguridad, encuentro que mucho del discurso no ha cambiado en la identiaficación de mecanismo de protección de la información que sea justamente orientado a los datos. Ya en México, puedo decir que estamos muy maduros en la concepción de lo que la seguridad perimetral es: cuando se piensa en implementar una infraestructura de red en una organización, los mínimos requerimientos incluyen el uso de firewalls, antivirus, prevención de intrusos (IPS) y seguridad en el acceso a Internet. Estos mecanismos ya indispensables de seguridad perimetral han cumplido y siguen cumpliendo las necesidades de proteger la infraestructura de las redes en las organizaciones, tan es así que 45% de los más de 22 millones de internautas que tiene nuestro país siguen teniendo acceso en su trabajo, puesto que es más seguro, debido precisamente a estas implementaciones de seguridad. Ahora, es claro que toda esta seguridad perimetral tiene como razón de ser proteger el activo más importante que tienen las organizaciones: los datos, pero en realidad lo que ha logrado ha sido proteger la infraestructura, como debe de ser, pero ha abierto el camino a que sucedan incidentes cada vez más graves de fuga de datos, de manera “segura”. Notemos que el acceso es más rápido, el uso de correo electrónico público y la mensajería instantánea ya son considerados “herramientas de trabajo”, los controles de acceso y los mecanismos de encripción son muy útiles, pero dependen del usuario final, quien, aunque nos duela, son el eslabon débil de la cadena de seguridad. Las etiquetas o protección de archivos, protegen archivos, pero no los datos que contienen, entre otros detalles a considerar en la aproximación que se hace a la protección de la información. Notemos que este acercamiento a la protección de datos deja al descubierto los grandes paradigmas que hay que superar en la comprensión de lo que son los datos, en dónde están en reposo, quiénes tienen acceso a dicha información, cómo se está utilizando y qué medios se utilizan. Esto hace imprescindible que los oficiales de seguridad busquen herramientas que les permitan hacer un mapa de riesgo, en función del uso de este activo tan importante que es la información o los datos. Dicho mapa de riesgo ayudará a las organizaciones, en principio, a identificar el riesgo presente en el día a día, cómo se cumplirán las leyes venideras al identificar este riesgo y lo más importante, cómo proteger esa información, esos datos que hacen que nuestras organizaciones sean competitivas, se mantengan vivas en el mercado y mis datos, sus datos, sean protegidos una vez que son los depositarios de nuestra información personal, tanto las organizaciones privadas como los organismos públicos. Este último punto, más allá de las reglas del juego, que en futuro cercano serán leyes, es lo más importante y lo que nos debe importar a todos, personas y organizaciones.

Es ingeniero Senior en Seguridad en Websense. Se integró al equipo de Preventa y Aplicaciones de Websense a mediados del 2004. Es ingeniero en Sistemas Computacionales del ITESM, campus Estado de México.

|