Royal Ransomware: la nueva amenaza estudiada por Unit 42

•Identifican 15 casos relacionados con Royal ransomware en los últimos 9 meses, dos de ellos en México.

Unit 42 explicó que Royal Ransomware ha estado involucrado en ataques de alto perfil contra infraestructura crítica, especialmente atención médica, desde que se observó por primera vez en septiembre de 2022. En contra de la tendencia de contratar afiliados para promover su amenaza como servicio, Royal Ransomware opera como un grupo privado formado por ex integrantes de Conti, que actúan de forma encubierta y a puerta cerrada, este grupo es conocido como Team One.

El equipo de Unit 42 de Palo Alto Networks observó que este grupo compromete a las víctimas a través de una infección Batloader, que los actores de amenazas generalmente propagan a través del envenenamiento de optimización de motores de búsqueda (SEO, Search Engine Optimization). Royal Ransomware también amplió su arsenal al desarrollar una variante ELF para afectar los entornos Linux y ESXi. Esta variante es similar a la de Windows.

Asimismo se menciona que dicho grupo delictivo utiliza la extorsión múltiple para presionar a las víctimas a pagar su tarifa. Antes de su primera aparición, esta organización se había vinculado a una familia de ransomware anterior llamada Zeon. Desde 2022, Unit 42 dijo observa que este grupo impactó entidades gubernamentales locales en los EE. UU. y Europa, más recientemente en la ciudad de Dallas. Asimismo, el personal de respuesta a incidentes de la firma mencionó que ha dado a conocer 15 casos relacionados con Royal ransomware en los últimos 9 meses, dos de ellos en México.

Más hallazgos

–Desde 2022, Royal ransomware ha asumido la responsabilidad de afectar a 157 organizaciones en su sitio de fuga.

–Han impactado a 14 organizaciones del sector educativo, incluyendo distritos escolares y universidades. En los primeros días de mayo de 2023, el grupo ya impactó a cuatro instituciones educativas.

Este grupo aprovecha su sitio de filtraciones para extorsionar públicamente a las víctimas para que paguen el rescate. Hostiga a los afectados hasta que se asegura el pago, utilizando técnicas como envío de correos electrónicos e impresiones de notas de rescate en masa. El grupo tiene, además, una cuenta de twitter que se creó en octubre de 2022, llamada «LockerRoyal»; la mayor parte del contenido de la cuenta son anuncios de víctimas comprometidas, etiquetando la cuenta de Twitter de la víctima.

Royal ransomware ha estado más activo este año, utilizando una amplia variedad de herramientas y apuntando a organizaciones de infraestructura crítica.

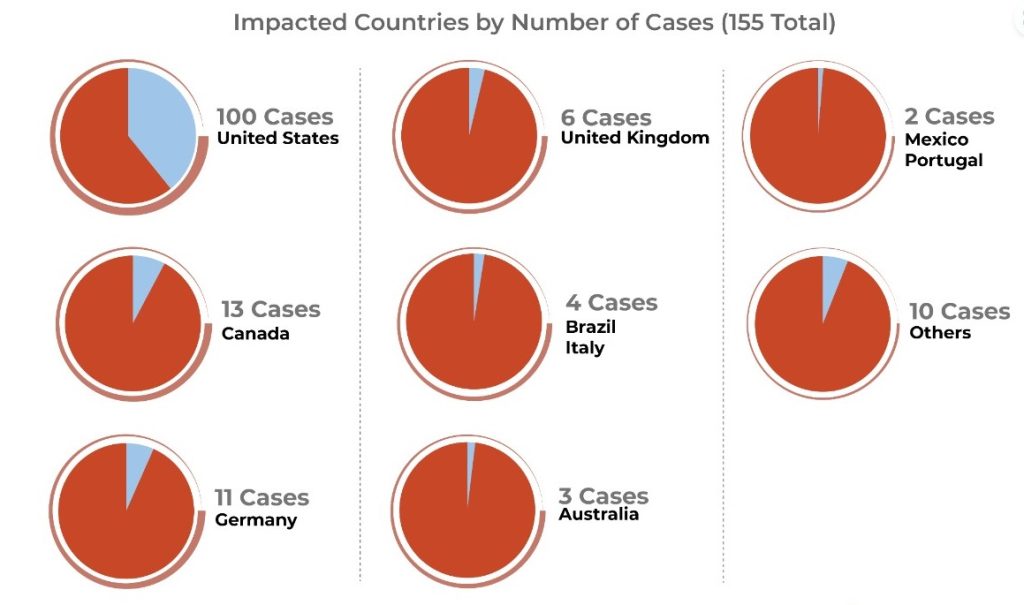

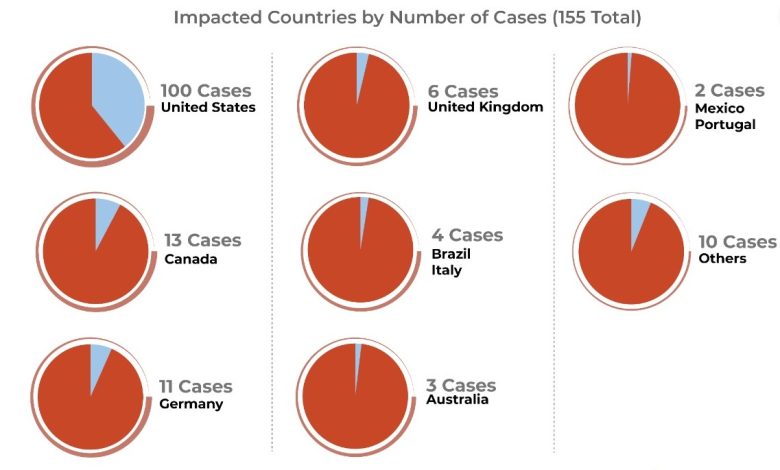

La mayoría de las organizaciones afectadas por este ransomware se encuentran en los Estados Unidos y comprenden el 64 % de las organizaciones afectadas. Canadá es el segundo país más afectado por esta familia de ransomware, lo que hace que el total de América del Norte sea del 73,2 %. Los siguientes países más afectados incluyen Alemania, el Reino Unido, Brasil, Italia y otros que se muestran en la siguiente gráfica:

Países afectados por número de casos (155 en total)

De acuerdo con Palo Alto Networks, sus clidentes reciben protección contra el ransomware utilizado por el grupo Royal Ransomware con Cortex XDR, así como del servicio de seguridad entregado en la nube de WildFire para el firewall de última generación. El informe completo de la actividad de Royal Ransomware de Unit 42 está disponible aquí.

WhatsApp eSemanal 55 7360 5651