Panorama de la seguridad cibernética en el sector público

Tenable y el Servicio Comercial de la Embajada de Estados Unidos reunieron a entidades del gobierno de México para presentar el panorama actual del sector público en materia de ciberseguridad.

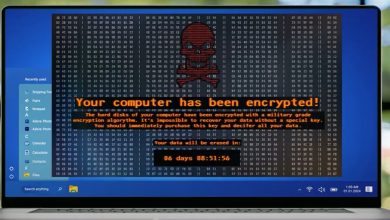

De acuerdo con estudio realizado por el Instituto Ponemon y patrocinado por Tenable, el 88% de las organizaciones de este sector ha sufrido al menos un ataque cibernético perjudicial en los últimos dos años y el 62% ha experimentado dos o más. Asimismo se menciona que el sector público a menudo carece de herramientas para responder a los ataques cibernéticos; no cuenta con la visibilidad en su superficie de ataque; se enfrenta a estrategias de seguridad de TI insuficientes y depende todavía de procesos manuales u obsoletos.

Ante la interrogante; ¿Cuáles son las principales prioridades para los líderes de ciberseguridad del sector público en 2019? el Instituto Ponemon realizó una encuesta a 244 empleados del sector público en México así como en los Estados Unidos, Reino Unido, Alemania, Australia, y Japón responsables de evaluar y / o administrar las inversiones de las organizaciones en soluciones de ciberseguridad.

Tenable y el Servicio Comercial de la Embajada de Estados Unidos, compartieron en el evento cinco conclusiones de este estudio, para comprender la postura actual de la seguridad cibernética del sector público:

- Ciberataques en el sector público. Han causado violaciones de datos, interrupción y tiempo de inactividad para las operaciones en instalaciones estratégicas.

- La prevención de ataques contra IoT y la infraestructura de tecnología operativa (OT) es una prioridad para 2019. Al clasificar sus principales preocupaciones de ciberseguridad para 2019, casi dos tercios (65%) de los encuestados del sector público dicen estar preocupados por los ataques que involucran IoT o activos OT. El 61% está específicamente preocupado por los ataques contra la infraestructura OT.

- Los equipos de seguridad cibernética del sector público se enfrentan a desafíos fundamentales para gestionar el riesgo cibernético. Solo el 23% de los encuestados dicen tener visibilidad en su superficie de ataque. Carecen de personal adecuado y procesos eficientes para gestionar la acumulación de vulnerabilidades. El 62% de los encuestados dice que la función de seguridad de sus organizaciones no cuenta con el personal adecuado para detectar vulnerabilidades de manera oportuna.

- Para ayudar a mitigar los ataques cibernéticos, se necesitan nuevos enfoques para medir los riesgos cibernéticos. Los KPI tradicionales o las métricas para evaluar los riesgos comerciales no se pueden usar para comprender los riesgos cibernéticos. Solo una cuarta parte (27%) de los encuestados dice que sus organizaciones pueden correlacionar información de KPI de riesgo cibernético con acciones mitigantes en una violación de datos o explotación de seguridad.

- Una priorización inteligente de las vulnerabilidades es clave para adelantarse a los ciberatacantes. El 63% de los encuestados dice que quiere mejorar su capacidad para mantenerse al día con la sofisticación y el sigilo de los atacantes. Sin embargo, casi la mitad (44%) dice que priorizan las amenazas en función de la facilidad de remediación, lo que está lejos de ser ideal. Por el contrario, la priorización debe basarse en las amenazas que representan el mayor riesgo.

Para finalizar, Luis Isselin, director general de Tenable en México reiteró su agradecimiento al Servicio Comercial de la Embajada estadounidense por unirse en la tarea de concientizar a las organizaciones tanto públicas como privadas sobre los riesgos cibernéticos y las mejores prácticas para reducirlos.